Tech-Writer: Uwe Velten alias Uwe

Adresse:

Uwe Velten

Zum Eichwald 43

55444 Seibersbach

Deutschland

Kontakt:

Tel.: 06724-6027590

uwe [at] apm24 [dot] de

Bitte kontaktieren Sie mich über das Kommentarformular auf der entsprechenden Blog-Seite!

Vita:

Nach dem E-Technik-Studium im Siegerland und diversen Jobs als Developer, bin ich über Mainz nach Seibersbach gelangt. Ich liebe die dörfliche Ruhe weitab der stressigen Stadt und nutze schlechtes Wetter zum Schreiben von mehr oder minder informativen Blogs. Provokation und Übertreibungen liegen in meiner Natur.

Artikel-Liste (von Neu nach Alt)

Handy Rooten – Möglichkeiten, Gefahren und Alternativen

Wissensartikel 99: Heutzutage befindet sich auf neu gekauften Handys immer mehr Bloatware, also sinnlose APPs die nicht deinstalliert werden können. Auch hat die ... weiter lesen

Besuche seit 06.01.2023: 776

Schlagwörter: Handy Rooten Bloatware Werbung Firewall ADB

Online-Shopping - aber sicher!

Wissensartikel 88: Bereits seit vielen Jahren ist der Onlinehandel ein Wachstumsmarkt, indem sich neben der großen und bekannten Handelsplattformen auch immer mehr ... weiter lesen

Besuche seit 25.03.2022: 1881

Schlagwörter: Shopping Online Einkauf Hardware Elektronik Sicherheit

Datenverschlüsselung von der Cloud bis zum PC

Wissensartikel 87: Inzwischen ist es an der Tagesordnung, Daten (Bilder, Videos, Musik, Dokumente und sogar Zugangsdaten und Passwörter, mit oder ohne Anwenderwissen) ... weiter lesen

Besuche seit 22.03.2022: 1253

Schlagwörter: Cloud Verschlüsselung Sicherheit Anonymität abylonsoft

Hosteurope Homepage mit kostenlosen Let’s Encrypt SSL-Zertifikaten absichern

Wissensartikel 71: Stand März 2021, es sind wieder einmal 90 Tage rum und die kostenlosen SSL-Zertifikate müssen auf meiner Homepage aktuallisiert werden. Die ... weiter lesen

Besuche seit 26.03.2021: 3085

Schlagwörter: SSL Let’s Encrypt Zertifikat Homepage Verschlüsselung

VPN - mehr Sicherheit vor Überwachung und gegen Internetsperren

Wissensartikel 65: Täglich werden neue Gesetze für das Internet erlassen oder geändert. Selbst Experten sind bei Fragen zu Urheberrechtsverletzungen, ... weiter lesen

Besuche seit 22.01.2021: 2224

Schlagwörter: VPN Sicherheit Überwachung Privatsphäre Internetsperren Surfshark

Linux Ubuntu als Ersatz für Windows 10

Wissensartikel 62: Immer mehr Anwender kämpfen mit den Update- und Performanceproblemen bei Windows 10 (Stand: 10.2020). Nach einem Update kommt es nicht selten zu ... weiter lesen

Besuche seit 26.10.2020: 1363

Schlagwörter: Linux Ubuntu Windows 10 deepin wine virtualbox

Einsatz einer IP-Überwachungskamera für Zuhause oder Unternehmensgelände

Wissensartikel 57: Überwachungskameras kommen im öffentlichen Raum und auch zur Überwachung von Firmen- und Geschäftsräumen zum Einsatz. Im Laufe der Jahre sind ... weiter lesen

Besuche seit 28.08.2020: 3158

Schlagwörter: IP Kamera Überwachung Foscam Einbruch

Windows 10 installieren und richtig absichern

Wissensartikel 37: Ein Großteil der Medien hat sich der Argumentation von Microsoft angeschlossen, dass ein Update von alten Windowsversionen (XP, Vista, Win7 und ... weiter lesen

Besuche seit 11.12.2018: 5008

Schlagwörter: Windows_10 UEFI-Boot absichern Verschlüsselung Update Sicherheit Systemabbild

Pro und Kontra der Datenschutzverordnung (DSGVO)

Wissensartikel 36: Die Datenschutzgrundverordnung ist generell eine gute Sache und wird hoffentlich den übereifrigen Datensammlern und "kostenlosen" APPs das Wasser ... weiter lesen

Besuche seit 15.06.2018: 3180

Schlagwörter: Datenschutzverordnung DSGVO Datenschutzerklärung Privatsphäre SSL Verschlüsselung Abmahnindustrie

Windows-Startprobleme beheben

Wissensartikel 34: Wer hat es nicht selber schon einmal erlebt, der Rechner startet nicht mehr. Gestern war noch alles in Ordnung, doch heute werden nur kryptische ... weiter lesen

Besuche seit 09.04.2018: 4433

Schlagwörter: Startprobleme Computer IT-Service Reparaturkonsole Systemwiederherstellung Booten

Lebenszeit und Leistung von Laptops verlängern (CoreTemp und Reinigung)

Wissensartikel 33: Viele kennen das mehr oder weniger nervende Geräusch eines Lüfters in ihrem Desktop oder Laptop. Der Lüfter dient zum Kühlen der CPU ... weiter lesen

Besuche seit 30.03.2018: 6166

Schlagwörter: Überhitzung Reinigung Computer IT-Service Pflege Laptop Leistung

Festplatten (HDs) - nicht für die Ewigkeit

Wissensartikel 31: Viele werden sich der Funktion und Bedeutung der sonst so unscheinbar arbeiteten Festplatten erst bewusst, wenn wichtige Bilder, Filme, Musik und ... weiter lesen

Besuche seit 08.08.2017: 7519

Schlagwörter: Festplatte Backup HD Crash Defekt Reperatur Software

Wanna Cry Trojaner und alte Windowssysteme

Wissensartikel 30: Aktuell (Mai 2017) ist der Verschlüsselungstrojaner "Wanna Cry" aktiv und verschlüsselt die eigenen Daten. Durch Zahlung einer Erpressungssumme in ... weiter lesen

Besuche seit 15.05.2017: 3984

Schlagwörter: Trojaner Schadsoftware Windows Wanna_Cry Datensicherung Virenscanner

Fake-News, Hasspostings und die unmündigen Internetnutzer

Wissensartikel 29: Der Stammtisch von einst sind heute die sozialen Netzwerke, in denen jeder seine privaten Meinungen und Statements kundtun kann. Hier kann man sich ... weiter lesen

Besuche seit 17.02.2017: 4941

Schlagwörter: Soziale_Netzwerke Fake-News Hasspostings Unmündigkeit Meinungsfreiheit Medien Diskriminierungen

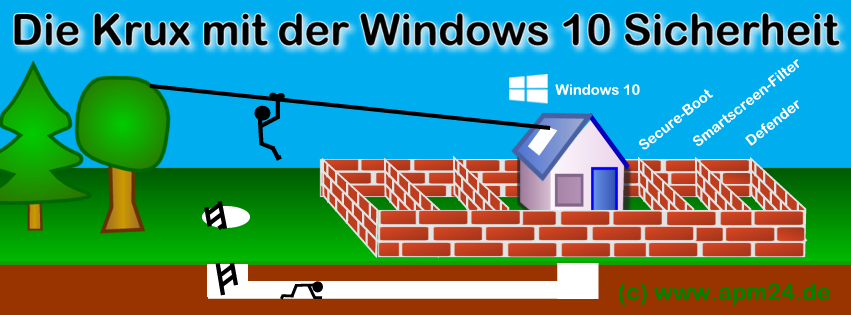

Die Krux mit der Windows 10 Sicherheit

Wissensartikel 28: Microsoft und auch ein Großteil der Medien argumentieren mit der Notwendigkeit eines Updates von alten Windowsversionen (XP, Vista, Win7 und Win8) ... weiter lesen

Besuche seit 14.02.2017: 1368

Schlagwörter: 10 Windows Sicherheit Secure-Boot Defender Zertifikat Smartscreen-Filter

David gegen Goliath - WhatsApp versus Signal Messenger

Wissensartikel 27: Der WhatsApp Messenger hat sich in der breiten Masse durchgesetzt und ist auf fast allen Handys im Einsatz. Ich möchte jetzt auch nicht auf die ... weiter lesen

Besuche seit 27.10.2016: 4232

Schlagwörter: Signal Whatsapp Messenger Kommunikation Datenschutz Sicherheit Privatsphäre

Entscheidungshilfe zum Windows 10 Update – Pro und Contra

Wissensartikel 25: Seit September 2015 können alle Windows 7 und 8 - Anwender kostenlos auf Windows 10 upgraden und seit November 2015 steht schon das 1. große Update ... weiter lesen

Besuche seit 21.11.2015: 6642

Schlagwörter: Windows Update Mysterien 10 Betriebssystem Downgrade Vorteile Nachteile

Datenvorratsspeicherung vs. Anonymität

Wissensartikel 24: Wieder einmal versucht unsere Bundesregierung die Datenvorratsspeicherung einzuführen. Diese wird mit Sicherheit auch in nächster Zeit umgesetzt ... weiter lesen

Besuche seit 12.07.2015: 3592

Schlagwörter: Datenvorratsspeicherung Anonymität Überwachung IMEI-Nummer Stille SMS Rasterfahndung MAC-Adresse

Biometrie und Passwörter - Fiktion versus Realität

Wissensartikel 23: Passwörter dienen dem Zugangs- und Datenschutz. Sie Schützen unser Bankkonto, Handy, Social-Media-Accounts und natürlich auch die Daten in ... weiter lesen

Besuche seit 29.06.2015: 4167

Schlagwörter: Biometrie Passwort Verschlüsselung Fingerabdruck Gesichtserkennung Sicherheit

VPN – Anonym und verschlüsselt durch den Tunnel

Wissensartikel 22: VPN (Virtual Private Network) ist ein privates, geschütztes und verschlüsseltes Netzwerk, das innerhalb eines öffentlichen Netzwerkes arbeitet, ... weiter lesen

Besuche seit 16.06.2015: 7550

Schlagwörter: VPN Tunnel Anonym Virtual Private Netzwerk Tor-Projekt

Firewall – Schutz vor Angriffen?

Wissensartikel 21: Firewall bedeutet auf Deutsch Brandschutzmauer und soll deinen PC vor den Gefahren und Angriffen aus dem Internet schützen. Der Schutz gilt nicht ... weiter lesen

Besuche seit 02.05.2015: 6266

Schlagwörter: Firewall Angriff IP-Adresse Comodo Schutz

Anonymität im Internet - Grundlagen

Wissensartikel 20: Deine Anonymität und Sicherheit im Internet hängt maßgeblich von deinem technischen Grundverständnis und dem daraus resultierenden Verhalten ab. ... weiter lesen

Besuche seit 14.02.2015: 3143

Schlagwörter: Anonymität Internet Sicherheit Torbrowser Überwachung Verfolgung

IP und Geolocation - gezielte Verfolgung

Wissensartikel 19: Viele Internetnutzer haben die Bedeutung der IP-Adresse (Internet Protokoll) beispielsweise durch Abmahnanwälte wegen Filesharing auf unangenehme ... weiter lesen

Besuche seit 14.02.2015: 1618

Schlagwörter: Geolocation IP-Adresse Identifizierung Adressierung Überwachung

Beweise und Forensik auf deinem PC, wie ein Fingerabdruck auf der Fensterscheibe

Wissensartikel 18: Sollte dein PC im Rahmen von Ermittlungen beschlagnahmt werden, so werden auch forensische Methoden zur Beweisfindung und Sicherung auf deinem PC ... weiter lesen

Besuche seit 23.09.2014: 5248

Schlagwörter: Forensik Internetspuren Recovery Shredder Thumbcache Prefetch

Internettracking und Überwachung mittels nicht löschbarer EverCookies

Wissensartikel 17: EverCookies sind grundsätzlich das gleiche wie „normale“ Cookies, nur mit der Fähigkeit sich Persistenz bzw. Dauerhaft auf deinem PC zu ... weiter lesen

Besuche seit 22.09.2014: 5172

Schlagwörter: EverCookie Cookie Browser JavaScript Anonym Überwachung Inernetspuren

Alternativen zu Tor und anonymen Webseite

Wissensartikel 16: In einigen Blogs habe ich immer wieder das Tor-Browser-Bundle und dessen Vorteile zum anonymen surfen im Web erwähnt. Tor ist sicher das bekannteste ... weiter lesen

Besuche seit 12.09.2014: 4879

Schlagwörter: Tor-Projekt Tor-Browser Anonymität I2P Zensur Chat

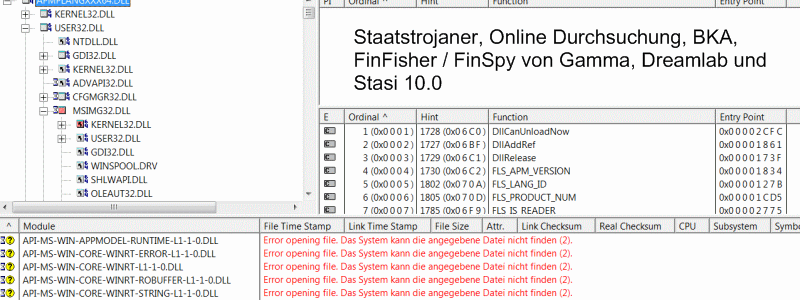

Staatstrojaner, Online Durchsuchung, BKA, FinFisher / FinSpy von Gamma, Dreamlab und Stasi 10.0

Wissensartikel 14: Hier begebe ich mich aus aktuellem Anlass mal auf sehr dünnes Eis, um dir die rechtsstaatlichen Methoden des 21. Jahrhundert näherzubringen. Die ... weiter lesen

Besuche seit 10.09.2014: 3215

Schlagwörter: Trojaner Schadsoftware Sicherheit Staatstrojaner Anonymität Keylogger Spyware Hacker

Leitfaden für Spionageabwehr und Verfolgung – Anforderungen an PCs, Tabletts, Handy und Apps

Wissensartikel 12: In den folgenden Blogs sind viele Informationen zu deiner persönlichen Sicherheit aufgeführt. In diesen und auch zukünftigen Blogs will ich dir ... weiter lesen

Besuche seit 08.09.2014: 6386

Schlagwörter: Spionageabwehr Anonymität Betriebssystem Windows Sicherheit

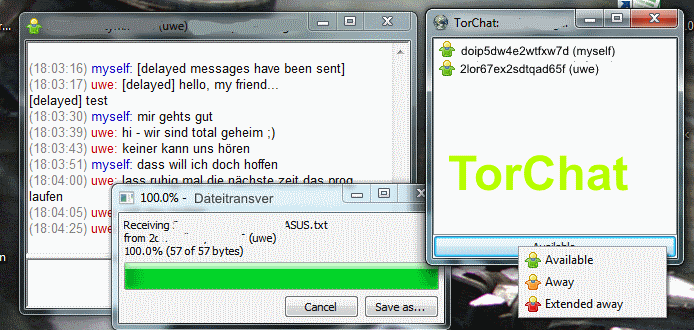

TorChat – anonym und sicher chatten

Wissensartikel 11: Inzwischen werden bei den meisten Chat-Programmen die Kommunikationen abgegriffen, zensiert und auch bestraft. Versendete Nachrichten und Dateien ... weiter lesen

Besuche seit 08.09.2014: 8523

Schlagwörter: Tor-Chat Anonymität Freeware Chat Kommunikation

EXIF-Informationen in JPGs

Wissensartikel 10: Dass es sich bei JPGs um Bilddateien handelt, werden die meisten von euch wissen. Was aber nicht alle wissen, dass diese JPG-Bilddateien jede Menge ... weiter lesen

Besuche seit 07.09.2014: 4120

Schlagwörter: EXIF Meta-Daten Bilder Anonymität Fotos

Kann ich Windows XP auch nach 2013 weiternutzen?

Wissensartikel 9: Microsoft hat den Support nach fast 13 Jahren für Windows XP eingestellt und damit sehr viel Unsicherheit bei den XP-Nutzern ausgelöst. Sollte oder ... weiter lesen

Besuche seit 04.09.2014: 4395

Schlagwörter: Windows Betriebssystem XP Schadsoftware Support Sicherheit

Meinungsfreiheit, Toleranz, Medien und das Darkweb

Wissensartikel 8: Der Einfluss von Medien auf die persönliche Meinungsbildung ist immens und für den größten Teil der Bevölkerung richtungsweisend. Medien ... weiter lesen

Besuche seit 03.09.2014: 4992

Schlagwörter: Meinungsfreiheit Toleranz Medien Darkweb Tor-Browser Zensur Deepweb Darknet

Datenspeicherung und Verschlüsselung

Wissensartikel 7: Deine Daten sind dein persönliches Eigentum und gehen zunächst keinen Dritten etwas an. Egal ob du Daten vor deiner Familie, Arbeitgeber, ... weiter lesen

Besuche seit 07.09.2014: 5163

Schlagwörter: Datenspeicherung Verschlüsselung TrueCrypt DiskCryptor Passwort Verschlüsselungsalgorithmus

Internetspuren und gespeicherte Beweise

Wissensartikel 6: Die Zeit von Rechtsstaatlichkeit war gestern. In einer Zeit, in der beispielsweise ein legales Verhalten illegales Verhalten unterstellt und eine ... weiter lesen

Besuche seit 02.09.2014: 5076

Schlagwörter: Internetspuren Überwachung Tor-Browser Virtuelle_Systeme Privatsphäre

Virtuelle Systeme

Wissensartikel 5: Virtuelle Systeme oder auch virtuelle PCs sind eigenständige PCs, die als Programm auf deinen realen PC ausgeführt und vollkommen von diesen ... weiter lesen

Besuche seit 02.09.2014: 5207

Schlagwörter: Virtuelle_Systeme Betriebssystem Testsystem VirtualBox Installation

Windows 7 oder Windows 8 oder zurück zu Windows XP?

Wissensartikel 4: Diese Frage wird mir auch immer wieder von Kunden, Freunden und Verwandten gestellt. Die Antwort hängt auch immer vom geplanten Einsatz und ... weiter lesen

Besuche seit 02.09.2014: 5657

Schlagwörter: Windows Betriebssystem Windows_8 Windows_7 XP

Virenscanner und ihre Schutzwirkung

Wissensartikel 3: Oft wenden sich Kunden mit dubiosen Problemen auf ihrem PC an mich und schließen den Befall von Viren oder anderer Schadsoftware aus. Zum ... weiter lesen

Besuche seit 01.09.2014: 4584

Schlagwörter: Virenscanner Sicherheit Spyware Internet Spam Virus Schadsoftware

Kostenlosmentalität und deren Gefahren (GEIZ IST GEIL)

Wissensartikel 2: Wir sind alles nur Menschen und Geld zu sparen ist immer ein gutes Gefühl. Nur wenige unter uns müssen nicht auf Geld achten, die anderen können ... weiter lesen

Besuche seit 01.09.2014: 6793

Schlagwörter: Kostenlos Geiz TrueCrypt Anonymität OpenSource Tor-Browser VirtualBox Spyware

Sicher und Anonym im Internet

Wissensartikel 1: Immer wieder werde ich von Freunden und Eltern gefragt, wie sie sicher und ohne Überwachung im Netz surfen können. Jede besuchte WEB-Seite ruft ... weiter lesen

Besuche seit 07.09.2014: 6532

Schlagwörter: Tor-Projekt Tor-Browser Anonymität Datenschutz Skripte

Kommentar / Bewertung eintragen